Prova e Gabarito CIMBESA 2017 (AOCP) – Cargo: Analista de Sistemas

Dados do Concurso -> http://www.aocp.com.br/concurso.jsp?id=339

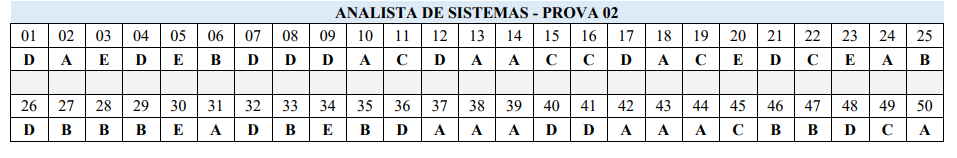

Prova Objetiva e Discursiva – Gabaritos (prova tipo 2)

Discursiva:

A definição de requisitos de software é uma etapa muito importante dentro da análise de um sistema que necessita ser desenvolvido, sendo que o resultado final de um projeto de desenvolvimento de uma solução tem muita influência dessa etapa em termos de tempo total de execução do projeto, seus custos e sua aceitação perante o cliente, em função do pleno atendimento das solicitações feitas.

Existe uma classificação de tudo que é considerado requisito no projeto, dividida entre tipos de requisitos a serem inclusos na documentação do sistema, podendo ser requisitos de usuário, sistema e projeto. Além disso, existem critérios de classificação de requisitos que dividem, de forma mais precisa, toda informação coletada junto aos stakeholders. Esses requisitos podem ser funcionais, não funcionais ou de domínio.

Para essa atividade, explique os três tipos de requisitos citados incluindo exemplos. Explique também a diferença entre requisitos funcionais e não funcionais, adicionando, também, exemplos para cada classificação.

Não se esqueça de detalhar os tipos e as classificações e acrescentar exemplos em cada tipo e classificação.

REPOSTA CHAVE:

O primeiro tipo são os Requisitos de Usuário, responsáveis por coletas de dados com alto nível de abstração, sem uso de linguagens de programação, mas linguagem comum, podendo conter diagramas representativos com funcionalidades que o sistema deve conter, além de restrições contidas no mesmo. São exemplos o gerente de cliente, usuário final do sistema, engenheiro do cliente e arquiteto do sistema.

Já nos Requisitos de Sistema, o detalhamento na descrição dos requisitos é maior. Informa-se, de maneira mais completa, as funcionalidades do produto final. Pode servir de contrato entre o comprador do sistema e o desenvolvedor. Um requisito de usuário pode ser dividido em vários requisitos do sistema. Alguns exemplos são o usuário final do sistema, engenheiro do cliente, arquiteto do sistema e desenvolvedor do software.

Os Requisitos de Projeto são um tipo conhecido também como especificação de projeto e se referem à definição do projeto de software em nível técnico chamado de modelagem. Temos exemplos como: o engenheiro do cliente, o arquiteto do sistema e o desenvolvedor do software.

Na segunda parte, temos a classificação em Requisitos Funcionais, que são os requisitos diretamente ligados à funcionalidade do software, indicando o que o software deve ser capaz de fazer. Funcionam como conjunto de entrada, processamento e saída. Cálculos, lógicas e as funcionalidades definem o que o software irá realizar, caracterizando um sistema. Como exemplos, temos os requisitos de entrada (o Sistema deve cadastrar médicos profissionais), requisito de saída (o Sistema deve emitir um relatório de clientes), requisito de mudança de estado (O Sistema deve passar um cliente da situação “em consulta” para “consultado”, quando o cliente terminar de ser atendido).

Finalmente, temos a classificação de Requisitos não funcionais que se referem às condições ou especificidades que o software deve ser capaz de realizar, assim como restrições relacionadas à segurança, desempenho, portabilidade e usabilidade. Como exemplos, temos o controle de acesso somente para pessoas autorizadas, e o tempo de resposta limitado em vinte segundos.

Conhecimentos Específicos

26. Dentro da área de TI, há diversos conceitos fundamentais relacionados a Bancos de Dados. Assinale a alternativa que apresenta o nome dado ao elemento que representa uma tabela e seus dados em um DER.

(A) Chave primária.

(B) Chave estrangeira.

(C) Atributo.

(D) Entidade.

(E) Cardinalidade.

27. Na programação, existem diferentes paradigmas utilizados no mercado de trabalho e nas diferentes linguagens de programação. Com base nas diferenças entre esses paradigmas, assinale a alternativa correta.

(A) A orientação a objetos utiliza as funcionalidades de herança, encapsulamento e multifunção para estruturar suas classes e demais elementos.

(B) Na programação estruturada, podem ser utilizadas funções para delimitar blocos de instruções que podem ser reutilizados em um mesmo programa.

(C) A instanciação de objetos a partir de classes é uma funcionalidade importante da programação estruturada.

(D) Na programação estruturada, métodos são utilizados para definir como as classes manipulam seus dados de entrada.

(E) Em orientação a objetos, não existe o conceito de laços de repetição, que são exclusivos da programação estruturada.

28. A segurança de dados em uma organização é ponto fundamental e precisa contar com a união de diversas técnicas para que seja o mais eficiente possível. Assinale a alternativa que apresenta uma definição correta de uma dessas técnicas.

(A) Integridade é uma técnica na qual se libera acesso à dados para usuário e/ou grupos especificados dentro da organização.

(B) Os direitos de acesso, utilizados em sistemas operacionais Linux, oferecem variações baseadas em combinações de acesso de leitura, escrita e execução para usuários e grupos.

(C) Compartilhamento é responsável por oferecer acesso a redes locais através de senhas de acesso apenas para usuários externos à organização.

(D) Os chamados direitos de acesso restringem o acesso apenas a softwares pagos (dentro da empresa).

(E) A segurança dos dados de uma empresa é de responsabilidade exclusiva daqueles que lidam com a infraestrutura da organização, devido ao risco de perda de dados.

29. Em uma infraestrutura de redes de computadores, trafegam dados a todo momento. Assinale a alternativa que apresenta o nome da unidade de medida de transmissão de dados.

(A) Hz.

(B) bps.

(C) Pixels.

(D) GB.

(E) dpi.

30. Diagramas de Casos de Uso são utilizados na linguagem UML. Com relação a esse tipo de diagrama, assinale a alternativa correta.

(A) Casos de uso são ações específicas do sistema, voltadas à produtividade e não a funcionalidades gerais do sistema.

(B) Atores são componentes do sistema automatizados via software, para dispensar o uso de mão de obra humana.

(C) Casos de uso representam funcionalidades do sistema inacessíveis a usuários de qualquer tipo.

(D) Atores não têm interação direta com o sistema, pois são representações fictícias de funcionalidades ainda não desenvolvidas.

(E) Atores são ligados a casos de uso para demonstrar funcionalidades do sistema que tenham relação com usuários, humanos ou não.

31. Muitos conceitos em programação são extremamente importantes. Assinale a alternativa que descreve de forma correta algum conceito básico de programação.

(A) Na recursividade, um mesmo bloco de instruções é executado certo número de vezes, até que uma condição seja atendida.

(B) Não existe uma forma de dados circularem entre funções em um código, pois isso é possível apenas em programas feitos sob o paradigma orientado a objetos usando classes.

(C) Registros são capazes de armazenar temporariamente grandes quantidades de dados em estruturas unidimensionais homogêneas para dados.

(D) Variáveis são pequenas estruturas de dados capazes de armazenar até dois valores simultâneos de apenas um mesmo tipo.

(E) Métodos e funções têm exatamente as mesmas características em cada um dos paradigmas em que são utilizados.

32. Em bancos de dados, a organização de tudo que é armazenado é feita em tabelas. Sobre o uso das tabelas, assinale a alternativa correta.

(A) Chaves primárias são utilizadas apenas em tabelas com grande quantidade de dados em função da organização dos dados contidos nestas.

(B) Chaves estrangeiras são importantes para que o relacionamento entre dados em uma mesma tabela seja possível.

(C) Registros são arquivos que contêm dados manipulados por SGBDs, realizando consultas e manipulação de dados.

(D) Transação é uma sequência de operações executadas de forma única. Deve atender a quatro propriedades definidas por ACID (Atomicidade, Consistência, Isolamento e Durabilidade).

(E) Triggers são utilizados para efetuar cálculos em consultas, sendo um dos elementos mais importantes da linguagem utilizada nos bancos de dados.

33. Considerando a classe Java apresentada a seguir, assinale a alternativa correta.

Public class Teste {

public int x;

private int y;

}

(A) Não há encapsulamento nessa classe, pois ele não se aplica na orientação a objetos.

(B) Existe um atributo da classe que está encapsulado dentro dela e não é visível em outras classes.

(C) Essa classe precisa conter métodos pertencentes à classe que manipula os dados de x, pois outra classe não poderia manipulá-los de forma alguma.

(D) Nessa classe, não poderiam ser acrescentados mais atributos com diferentes tipos e visibilidades declarados.

(E) Existe apenas a visibilidade dos atributos indicados, e não da própria classe.

34. Em relação aos conceitos de Engenharia de Requisitos, assinale a alternativa que apresenta uma correta análise das chamadas atividades do processo.

(A) Compreensão do domínio se refere ao analista não precisar compreender como funciona o negócio do cliente, pois isso é irrelevante no processo de análise.

(B) Definição das prioridades é um processo no qual ocorre a interação com stakeholder na busca por informações para delimitar requisitos logo no início do processo de análise, antes até que estes sejam definidos.

(C) Classificação organiza stakeholders identificados em grupos coerentes para a resolução de conflitos e tenta resolver divergências que ocorrem durante a implementação.

(D) Definição das prioridades é ignorar os requisitos mais importantes e buscar logo de início a implementação do software para reduzir prazos de entrega.

(E) Verificação de requisitos é a etapa na qual os requisitos são verificados em relação à completeza e consistência, além de estarem em concordância com os desejos dos stakeholders.

35. Na validação de software, ocorrem os testes que visam expor defeitos latentes antes da entrega do software. Assinale a alternativa correta sobre testes de software.

(A) Testes de caixa preta são fundamentais e levam em consideração o código fonte.

(B) Testes de caixa branca verificam o código fonte e sua estrutura, como sub-rotinas, por exemplo.

(C) Testes de integração verificam se componentes funcionam, sendo testados individualmente.

(D) Testes de caixa branca verificam se o conjunto de componentes testados funciona como sistema.

(E) Testes de caixa preta detectam erros que possam ter sido introduzidos como parâmetro, uso da interface e até mau entendimento da interface em situações como a de realização de buscas binárias em vetores não ordenados.

36. Há comunicação entre processos em um sistema operacional para passagem de dados, por exemplo. Sobre esses conceitos, assinale a alternativa correta.

(A) Dormir e Acordar representam ações que geram estados de criação de processos na região crítica, independente dos processos já ativos aguardando para serem executados.

(B) Mutex é um método que usa uma variável de grande capacidade numérica para controlar a exclusão mútua em um recurso.

(C) Monitor é um processo que pode chamar sub-rotinas em um sistema operacional e que têm acesso direto às estruturas internas dele.

(D) Semáforo é um tipo especial de variável inteira que tem como função o controle de acesso a recursos compartilhados por meio das operações up e down.

(E) Região crítica é a indicação de que um recurso compartilhado precisa que impeça processos de usar seus recursos indefinidamente.

37. Java é uma das linguagens que se baseia no paradigma orientado a objetos e o código a seguir é um exemplo. Observe esse código e assinale a alternativa que apresenta sua correta interpretação.

import java.io.*;

import java.util.Scanner;

abstract class Classe1 {

int var1;

}

public class Classe2 extends Classe1 {

String var2;

public static int ex1 () {

return (var1);

}

}

public static void main (String args[]) {

Classe2 ex2 = new Classe2 ();

Scanner ex3 = new scanner (System.in);

ex2.var1 = ex3.nextInt ();

ex2.var2 = ex3.nextLine ();

}

(A) “ex2” é um objeto que instancia a classe “Classe2”.

(B) “Classe1” é um objeto que instancia a classe Scanner.

(C) “ex3” é uma classe que contém atributo herdado da classe “Classe1”.

(D) “ex2” é um método relacionado com a classe “ex2”.

(E) “ex1” é a classe pai da classe “Classe2”.

38. Variáveis são utilizadas para armazenar valores em memória, e ponteiros também são variáveis, mas no sentido de auxiliar na programação, armazenando endereços de memória relativos a

outras variáveis, por exemplo. Assinale a alternativa INCORRETA sobre os conceitos de variáveis e ponteiros em programação estruturada com a linguagem C.

(A) O $, quando usado antes do nome de uma variável do tipo ponteiro, serve para que seja acessado o valor armazenado na posição de memória indicada pelo ponteiro.

(B) O símbolo &, quando usado antes do nome de uma variável, serve para se obter o endereço de memória onde está alocada uma variável.

(C) Estruturas maiores que variáveis, como matrizes, podem ser acessadas através de um ponteiro associado à matriz, o qual pode inclusive ser usado para navegar pela matriz.

(D) Na declaração de variáveis, o uso do * antes do nome da variável cria um ponteiro que pode receber o endereço de uma variável através do uso de & antes de seu nome.

(E) Uma variável declarada com & antes de seu nome deve ser associada a uma outra variável para que se torne um ponteiro fixo e constante da variável a qual foi associada em sua inicialização, mesmo que o valor desta seja alterado durante a execução do código.

39. Listas ligadas singularmente ou duplamente representam alguns dos tipos de estruturas de dados que podem ser criadas na programação. Sobre esses tipos de listas, assinale a alternativa

INCORRETA.

(A) Estruturas de dados homogêneas podem ser criadas para armazenar dados de tipos diversos simultaneamente.

(B) Nós são unidades de dados armazenados de uma lista e, através do uso de ponteiros, os nós são organizados formando a lista.

(C) Uma diferença fundamental entre listas é que a ligada singularmente possui ligação apenas de um nó com seu próximo e a ligada duplamente tem ligação com o próximo nó e o anterior.

(D) Uma lista ligada singularmente, para ser criada, precisa que uma variável do tipo de dado a ser armazenado seja declarada, assim como uma variável ponteiro para realizar as ligações entre nós, sendo ambas contidas em uma estrutura de dados heterogênea.

(E) Ponteiros são utilizados em listas para garantir a ligação entre os nós, mantendo a sequência dos dados organizada.

40. Dentro da teoria de pilhas, existem operações relacionadas a sua manipulação como empilhar (push) e desempilhar (pop). Assinale a alternativa que apresenta o estado final de dados na

pilha, após a sequência de operações a seguir ser realizada.

clear ()

push (1)

push (2)

push (3)

pop ()

push (4)

pop ()

pop ()

push (5)

push (6)

pop ()

(A) 1, 2, 4, 5, 6.

(B) 1, 2, 5, 6.

(C) 1, 5, 6.

(D) 1, 5.

(E) 1, 4, 6.

41. Estruturas de dados são importantes na organização de dados que necessitam ser manipulados em um software. Assinale a alternativa correta em relação a como se podem acessar dados em filas ou pilhas em um vetor de dados.

(A) LIFO significa que o último dado inserido é o último a ser acessado.

(B) FIFO significa que o último dado inserido é o primeiro a ser acessado.

(C) LIFO significa que o primeiro dado inserido é o primeiro a ser acessado.

(D) FIFO significa que o primeiro dado inserido é o primeiro a ser acessado.

(E) Tanto FIFO quanto LIFO se aplicam apenas a pilhas de dados.

42. Muitas vezes, trechos de códigos que podem ser utilizados em muitas aplicações são agrupados em arquivos que podem ser acessados por programas que utilizam funções contidas nesses

arquivos. Assinale a alternativa correta em relação aos nomes dados a esses arquivos em algumas diferentes linguagens de programação.

(A) Esses arquivos são chamados de bibliotecas.

(B) Esses arquivos são chamados de estruturas de dados.

(C) Esses arquivos são chamados de instruções agrupadas.

(D) Esses arquivos são chamados de bases de dados.

(E) Esses arquivos são chamados de arquivos anexos.

43. Dentro da teoria de sistemas numéricos, a conversão do valor decimal 150 para binário e hexadecimal, respectivamente, resultaria nos valores indicados em qual das alternativas a seguir?

(A) 10010110 e 96.

(B) 11110011 e 78.

(C) 10101010 e 64.

(D) 00001111 e 15.

(E) 11001100 e 120.

44. Suponha que duas variáveis A e B recebam valores lógicos 1 (verdadeiro) e 0 (falso) respectivamente. Observe as expressões a seguir e assinale a alternativa que apresenta os resultados

corretos para essas expressões.

A ^ B | ~A v B | ~B

(A) 0, 0 e 1.

(B) 0, 0 e 0.

(C) 0, 1 e 0.

(D) 1, 1 e 1.

(E) 1, 0 e 1.

45. Em uma infraestrutura de TI, é possível ter diversos tipos de equipamentos. Sobre infraestrutura de rede, assinale a alternativa correta.

(A) Para redes cabeadas, é muito comum o uso de cabos do tipo coaxial CAT 5, CAT 5e.

(B) Hubs são capazes de distribuir um sinal recebido para apenas um outro hub ligado a ele.

(C) Roteador é um dispositivo que encaminha pacotes de dados entre redes de computadores.

(D) Para redes cabeadas, é muito comum o uso de cabos do tipo par trançado CAT 8a, CAT 8b.

(E) A norma EIA/TIA-568-B formaliza duas opções de cabos de energia elétrica T600A e T600B.

46. Endereços de IP podem ser divididos em classes através do uso de máscaras em uma rede local para delimitar a quantidade de hosts endereçáveis. Assinale a alternativa correta que indique a quantidade máxima de hosts em uma rede com máscara 11111111.11111111.111111 11.00000000.

(A) 65.536.

(B) 256.

(C) 254.

(D) 16.777.216.

(E) 64.

47. Cifrar dados é um procedimento muito utilizado e sua implementação pode ser feita através de diferentes algoritmos. Assinale a alternativa que apresenta a correta utilização de cifrar dados.

(A) Organização de dados em tabelas de bancos de dados de forma ordenada.

(B) Criptografia de dados em mensagens enviadas durante a comunicação de dados.

(C) Armazenamento de arquivos em disco de forma organizada e dividi do em pastas.

(D) Criação de dados compactados para economia de espaço de armazenamento em disco.

(E) Prevenção da entrada de códigos invasores em redes locais com a cesso à Internet.

48. Considerando diagramas do tipo MER, assinale a alternativa correta sobre classificação de entidades.

(A) Entidades fortes são fortemente ligadas a outras entidades.

(B) Entidades fracas são independentes e possuem sentido completo, sem depender de outras.

(C) Entidades associativas existem para associar uma entidade a um relacionamento existente.

(D) Um para Um é um relacionamento no qual uma entidade se relaciona a apenas uma outra.

(E) Muitos para muitos são relacionamentos nos quais há grande quantidade de dados.

49. Considerando as consultas SQL em SGBDs, assinale a alternativa correta sobre a interpretação da linha de comando a seguir.

SELECT Nome, Telefone FROM Cadastro WHERE (Cadastro.Nome Like “[A-C]*”) ORDER BY Cadastro.Nome;

(A) Serão listados todos os nomes e telefones dos cadastros da tabe la Cadastro.

(B) Apenas Nomes iniciando com as letras A ou C serão trazidos como resultado.

(C) A listagem contendo os resultados da busca será ordenados alfabeticamente pelos nomes.

(D) O comando busca, mas não mostra em tela dados trazidos em suas pesquisas.

(E) Serão listados apenas os Nomes que tiverem números de telefone no cadastro.

50. A linguagem UML é utilizada para a criação de diagramas, dentre eles o chamado Diagrama de Classes. Assinale a alternativa que apresenta a característica correta desse tipo de diagrama.

(A) Define classes contendo seus métodos e atributos, além de especificar seu nível de encapsulamento através de sinais de mais e menos.

(B) Define classes que podem conter funções e procedimentos que não aceitam parâmetros diversos de entrada ou saída de dados de tipos diversos de dados.

(C) Define classes que representam abstrações do mundo real, ou seja, devem representar, com detalhes completos, tudo referente ao que se está simulando do mundo real no diagrama.

(D) Define classes agrupadas em elementos que representam seus nomes em retângulos, ligando seus objetos por setas contendo a quantidade de atributos indicados nessas setas.

(E) Define classes que são uma forma de representação de estruturas de dados complexas que podem conter campos definidos com tipos diferentes de dados.

FORMATO EM CARTÕES ANKI – em breve